引言

在当今数字化潮流席卷的时代,身份管理与授权安全已成为每个互联网用户和企业面临的重要挑战。TokenIM 2.0 作为一项尖端的解决方案,旨在通过区块链技术为用户提供更加安全、透明且高效的身份管理方式。本文将深入探讨 TokenIM 2.0 的原理,以及它如何解决用户在数字身份和授权中遇到的痛点。

什么是 TokenIM?

TokenIM 是一个基于区块链技术的身份管理平台,它允许用户在各种在线服务中使用数字身份进行交互。通过去中心化的方式,TokenIM 解决了中心化身份系统中存在的信息泄露、篡改和非授权访问等问题。TokenIM 2.0 在其原有架构的基础上,进行了功能扩展和性能,为用户提供更便捷的身份验证和授权管理体验。

TokenIM 2.0 的核心原理

TokenIM 2.0 的核心构建在几个关键技术之上,包括去中心化身份(DID)、智能合约和加密技术。这些元素共同协作,实现了可信、安全的数字身份管理体系。

去中心化身份(DID)

去中心化身份(Decentralized Identifier, DID)是 TokenIM 2.0 的基础。与传统的身份系统不同,DID 使用户能够完全控制自己的身份数据,而不依赖于任何中央权威。用户可以通过其私钥生成唯一的数字身份,并使用这一身份在互联网上进行交互。DID 的去中心化特点保证了数据的安全性与隐私性,用户不必担心个人信息会被第三方机构滥用。

智能合约的角色

为了实现身份验证和授权的自动化,TokenIM 2.0 利用了智能合约的力量。智能合约是一种自执行的合约,能够在满足特定条件时自动执行操作。这一特性使得 TokenIM 2.0 的身份管理更加高效,用户可以在不需要中介的情况下快速完成身份验证。例如,合作伙伴可以通过智能合约自动验证用户的身份,并决定是否授予其访问权限,而这一切都在区块链上透明记录,确保信息的不可篡改性。

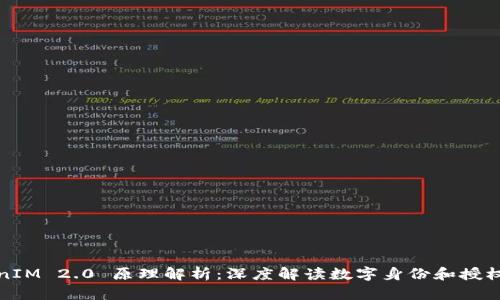

加密技术保障数据安全

在数字身份互动过程中,数据安全至关重要。TokenIM 2.0 使用了先进的加密技术,确保用户的身份信息在传输和存储过程中的安全。用户的私钥始终由用户自己掌控,任何未经授权的尝试都将被加密技术所阻止。此外,平台针对可能的攻击风险进行了多层次的安全设计,进一步增强了用户数据的保护。

用户痛点与解决方案

随着数字化浪潮的发展,用户在身份管理中面临诸多痛点,如隐私泄露、繁琐的认证流程和信息被篡改的风险。而TokenIM 2.0 针对这些痛点提供了有效的解决方案。通过去中心化身份控制,用户可以自主管理自己的身份信息,降低了隐私泄露的风险。同时,智能合约的智能化处理使得身份验证流程更为简化,提高了效率。

TokenIM 2.0的实际应用场景

TokenIM 2.0 的应用场景广泛,适用于社交媒体、金融服务、电子商务等多个领域。在社交媒体中,用户可以使用 TokenIM 进行身份验证,确保自己的社交圈是安全的。在金融服务中,个人用户可以通过 TokenIM 快速识别身份,获得便捷的贷款或投资服务。而在电子商务中,商家可以更便捷地验证客户身份,减少欺诈风险。

优势与挑战

TokenIM 2.0 的优势显而易见:它增强了用户的身份控制权,提高了安全性,简化了身份验证流程。然而,挑战也同样存在。作为新兴技术,TokenIM 2.0 仍需用户教育和市场推广,以提高用户的认知和接受度。此外,技术的持续与创新也是保持竞争优势的关键。

未来展望

TokenIM 2.0 代表着数字身份管理的未来趋势,随着区块链技术的不断发展与成熟,我们可以预期更加安全、便捷的身份管理解决方案的诞生。在不远的将来,TokenIM 2.0 或许会成为全球用户身份管理的标准。我们期待它为用户带来的更加安全和高效的数字生活。

结语

TokenIM 2.0 凭借其创新的技术架构和对用户痛点的深刻理解,制定了一套全面、安全的身份管理解决方案。作为数字化社会的一部分,它将推动身份管理技术的发展,助力每个人在数字世界中的安全与自由。希望本文带给读者对 TokenIM 2.0 的深入理解,期待它在未来能够发挥出更大的作用。